Milioane de masini cu chei radio fabricate de Toyota, Hyundai si Kia ar putea fi vulnerabile la hacking, datorita unui defect in implementarea criptarii acestora, a raportat Wired saptamana aceasta, citand rezultatele unui studiu KU Leuven din Belgia si al studiului Universitatii din Birmingham.

Masinile in cauza folosesc criptarea DST80 Texas Instruments, dar modul in care a fost incorporat inseamna ca un hacker ar putea utiliza un „cititor / emitator RFID Proxmark relativ ieftin in apropierea butonului cheie” pentru a pacali masina sa creada ca are cheia potrivita, a scris Wired. In timp ce alte modele de autoturisme s-au dovedit vulnerabile la hacking prin releu – in care hackerii folosesc emitatoare radio pentru a extinde gama de chei auto a cheii pana cand cheia initiala este in raza de actiune – aceasta metoda necesita ca atacatorul sa se apropie de fob si sa-l scaneze cu dispozitivul RFID. Aceasta ar furniza suficiente informatii pentru a determina cheia de criptare, a o clona folosind acelasi dispozitiv RFID si ar folosi aceasta pentru a dezactiva o parte numita imobilizator, care impiedica pornirea unei masini fara o cheie in apropiere.

Cu imobilizatorul dezactivat, singurul obstacol ramas ar fi butonul de pornire (adica slotul pentru cheie) care porneste efectiv motorul. Acest lucru necesita doar tehnici de furt clasic, precum conectarea la fire sau inlocuirea cheii cu o surubelnita.

Atacul este facut posibil, deoarece cheile de criptare utilizate de masini au fost usor descoperite prin reincarcarea firmware-ului, au scris cercetatorii. In cazul Toyota, cheia de criptare s-a bazat pe un numar de serie difuzat si cu semnalul fob, in timp ce masinile Kia si Hyundai in cauza au folosit doar 24 de biti aleatorii de protectie (DST80, asa cum este implicat in acest nume, accepta pana la 80). Profesorul de informatica al Universitatii din Birmingham, Flavio Garcia, a declarat pentru Wired ca identificarea celor 24 de biti corecti „reprezinta cateva milisecunde pe un laptop”. Cu toate acestea, cercetatorii nu au publicat anumite informatii despre modul in care au ocolit criptarea.

Hyundai a declarat pentru Wired ca niciunul dintre modelele afectate nu este vandut in SUA si ca vor „continua sa monitorizeze terenul pentru exploatarile recente si fac eforturi semnificative pentru a ramane in fata potentialilor atacatori.” Toyota a declarat site-ului ca „vulnerabilitatea descrisa se aplica modelelor mai vechi, deoarece modelele actuale au o configuratie diferita” si este „cu risc scazut”.

Lista completa a modelelor afectate este mai jos, inclusiv modelele Toyota Camry, Corolla, RAV4 si Highlander; Kia Optima, Soul si Rio; si mai multe hatchback-uri Hyundai. (Tesla S a fost vulnerabila, dar Tesla a actualizat firmware-ul, potrivit Wired.) Cercetatorii au remarcat ca aceasta lista este „non exhaustiva”, ceea ce inseamna ca mai multe modele ar putea fi afectate.

Cercetatorii spun ca rezultatele sunt relevante pentru consumatori, deoarece desi metoda este destul de implicata din punct de vedere tehnic, ea poate fi evitata prin metode precum atasarea unui blocaj de directie atunci cand este necesar. Unele dintre masini ar putea fi, de asemenea, potential reprogramate pentru a inlatura vulnerabilitatea, desi echipa a declarat pentru Wired ca Tesla S este singura masina de pe lista de care stiau ca are capacitatea de a face acest lucru.

Related posts

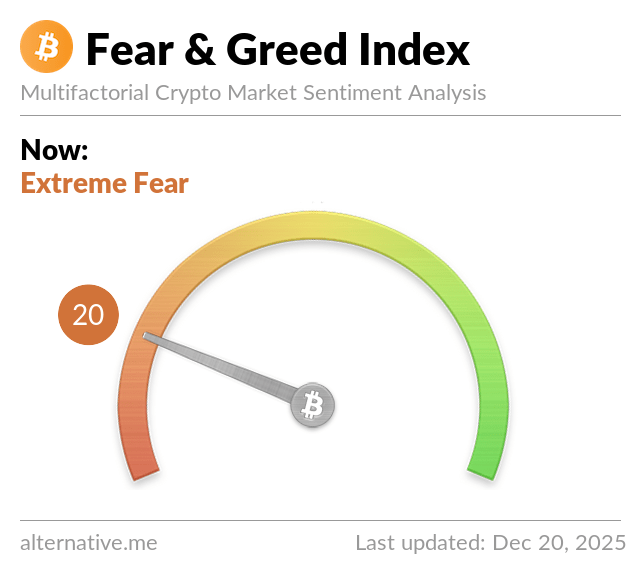

Crypto Fear Level