SWAPGS – O vulnerabilitate a securitatii care afecteaza computerele Windows care folosesc procesoare Intel si AMD pe 64 de biti ar putea oferi accesul unui atacator la parolele, conversatiile private si orice alte informatii din memoria nucleului sistemului de operare.

Utilizatorii sunt sfatuiti sa actualizeze Windows pentru a atenua acest nou „atac SWAPGS” asupra procesorului.

Ce este atacul SWAPGS?

„Numim acest atac SWAPGS, deoarece vulnerabilitatea este folosita de instructiunea SWAPGS”, spune Bogdan Botezatu, directorul cercetarii si raportarii amenintarilor la Bitdefender, „o instructiune subdocumentata care face trecerea intre memoria detinuta de utilizator si memoria kernel”. Botezatu mai spune ca, in acest moment, „toate procesoarele Intel fabricate intre 2012 si astazi sunt vulnerabile atacului SWAPGS”. Ceea ce inseamna ca fiecare cip Intel care se intoarce la procesorul “Ivy Bridge” este vulnerabil daca se afla in interiorul unei masini care ruleaza Windows.

Cu toate acestea, se pare ca nu doar procesoarele Intel sunt afectate de vulnerabilitatea atacului SWAPGS. Conform unui aviz Red Hat publicat pe 6 august, amenintarea „se aplica sistemelor x86-64 care folosesc procesoare Intel sau AMD.” Ceea ce AMD in sine contesta.

Un purtator de cuvant al AMD m-a indicat in directia unei declaratii publice online: “AMD este constienta de noi cercetari care pretind noi atacuri de executie speculativa care pot permite accesul la datele privilegiate ale kernelului. Pe baza unei analize externe si interne, AMD considera ca nu este vulnerabila la tipul de atac SWAPGS deoarece produsele AMD sunt concepute pentru a nu specula cu noua valoare GS in urma unei SWAPGS speculative. Pentru atacul care nu este o varianta SWAPGS, atenuarea consta in implementarea recomandarilor noastre existente pentru varianta Spectre 1. ”

Acelasi aviz Red Hat a declarat ca „pe baza feedback-ului industriei, nu suntem constienti de vreo modalitate cunoscuta de a exploata aceasta vulnerabilitate pe sistemele bazate pe kernel Linux.” In timpul briefingului cu Botezatu, el a mentionat ca „masinile Linux sunt de asemenea afectate”. cu toate acestea, datorita arhitecturii sistemului de operare, acestea sunt „mai putin predispuse la acest tip de atac, deoarece este mai putin fiabil”. Botezatu spune ca alti vanzatori de sisteme de operare nu sunt afectati in acest moment, „ci continua sa investigheze cai de atac similare care sa utilizeze atacul SWAPGS”.

Related posts

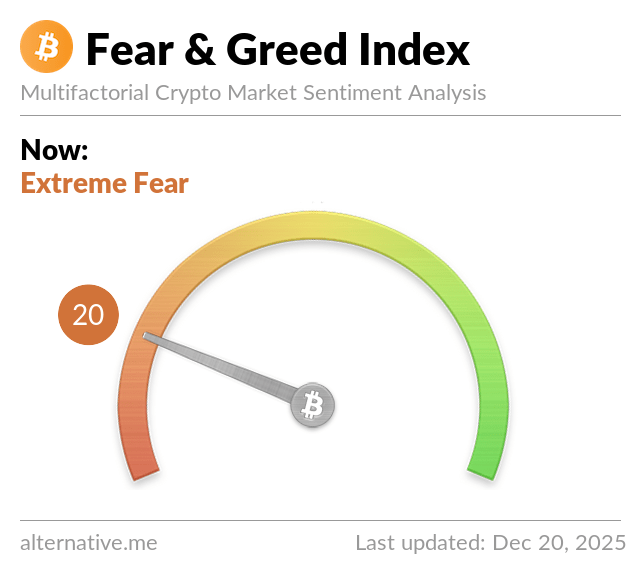

Crypto Fear Level